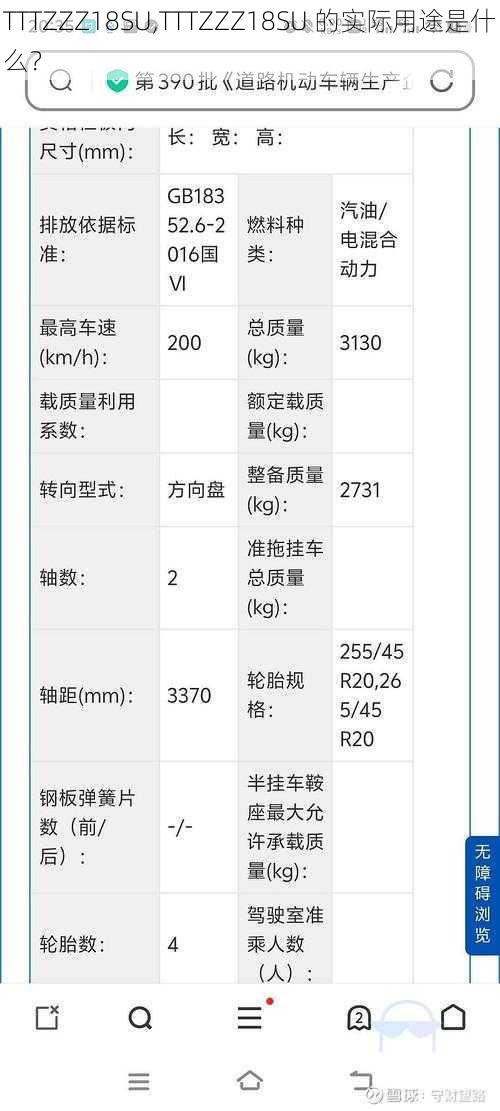

TTTZZZ18SU,TTTZZZ18SU 的实际用途是什么?

TTTZZZ18SU,TTTZZZ18SU 是一种神秘的编码,它的实际用途是什么呢?将深入探讨 TTTZZZ18SU,TTTZZZ18SU 的实际用途,并提供背景信息。

TTTZZZ18SU,TTTZZZ18SU 的实际用途可能涉及多个领域,以下是一些可能的用途:

1. 数据加密:TTTZZZ18SU,TTTZZZ18SU 可以用于数据加密,保护敏感信息的安全。通过使用特定的算法和密钥,将明文转换为密文,只有拥有正确的密钥才能解密并读取原始数据。

2. 身份验证:TTTZZZ18SU,TTTZZZ18SU 可以用于身份验证,确保只有授权的人员能够访问特定的系统或资源。例如,在登录时使用 TTTZZZ18SU,TTTZZZ18SU 进行身份验证,以防止未经授权的访问。

3. 数字签名:TTTZZZ18SU,TTTZZZ18SU 可以用于数字签名,验证数字文档的完整性和来源。数字签名可以确保文档在传输或存储过程中没有被篡改,并且可以证明签名者的身份。

4. 网络通信:TTTZZZ18SU,TTTZZZ18SU 可以用于网络通信中的加密和解密,保护通信内容的安全。在互联网上,使用 TTTZZZ18SU,TTTZZZ18SU 可以防止数据包被窃取或篡改。

5. 安全存储:TTTZZZ18SU,TTTZZZ18SU 可以用于安全存储敏感信息,例如密码、信用卡信息等。通过使用 TTTZZZ18SU,TTTZZZ18SU 对存储的信息进行加密,可以防止信息被未经授权的访问者获取。

6. 军事和情报领域:由于 TTTZZZ18SU,TTTZZZ18SU 的加密性质,它可能在军事和情报领域中用于保护机密信息的传输和存储。

这些只是 TTTZZZ18SU,TTTZZZ18SU 的一些可能用途,实际应用可能更加多样化。需要注意的是,TTTZZZ18SU,TTTZZZ18SU 的具体用途可能因多种因素而异,例如组织的需求、法律和法规的要求等。

为了更好地理解 TTTZZZ18SU,TTTZZZ18SU 的实际用途,我们需要进一步探讨以下几个方面:

1. 加密算法:TTTZZZ18SU,TTTZZZ18SU 可能基于某种加密算法来实现其加密和解密功能。常见的加密算法包括对称加密算法和非对称加密算法。对称加密算法使用相同的密钥进行加密和解密,而非对称加密算法使用公钥和私钥进行加密和解密。TTTZZZ18SU,TTTZZZ18SU 可能采用其中一种或多种加密算法来确保数据的安全性。

2. 密钥管理:密钥管理是确保 TTTZZZ18SU,TTTZZZ18SU 安全的关键因素。密钥的生成、存储、分发和更新都需要严格的安全措施。如果密钥被泄露,那么加密的数据就可能被解密,从而导致安全漏洞。

3. 应用场景:不同的应用场景对 TTTZZZ18SU,TTTZZZ18SU 的要求也不同。例如,在金融领域,对加密算法的强度和密钥长度有更高的要求,以确保交易的安全性。在个人电脑上,可能使用相对简单的加密方法来保护个人文件。

4. 法律和合规性:在某些国家和地区,使用 TTTZZZ18SU,TTTZZZ18SU 可能受到法律和合规性的限制。例如,某些国家可能要求特定的加密强度和密钥长度,或者对加密技术的使用进行监管。了解当地的法律和规定对于合法使用 TTTZZZ18SU,TTTZZZ18SU 至关重要。

虽然 TTTZZZ18SU,TTTZZZ18SU 在保护数据安全方面具有重要作用,但也存在一些挑战和限制:

1. 密钥管理困难:生成、存储和管理密钥是一项复杂的任务。如果密钥丢失或泄露,就会导致数据的安全性受到威胁。

2. 计算资源需求:某些加密算法可能需要大量的计算资源来进行加密和解密操作。在资源受限的环境中,如移动设备或物联网设备,可能会面临性能问题。

3. 密钥长度和强度:加密算法的密钥长度和强度直接影响数据的安全性。随着计算机技术的发展,破解加密算法也在不断提高,因此需要不断更新和改进加密算法以确保足够的安全性。

4. 潜在的安全漏洞:尽管 TTTZZZ18SU,TTTZZZ18SU 经过了严格的测试和验证,但仍有可能存在潜在的安全漏洞。这些漏洞可能是由于算法设计的缺陷、实现中的错误或恶意攻击导致的。及时发现和修复这些漏洞对于确保系统的安全性至关重要。

为了应对这些挑战,可以采取以下措施:

1. 加强密钥管理:采用安全的密钥生成和存储方法,定期更换密钥,并确保密钥的保密性。

2. 优化计算资源利用:在资源受限的环境中,选择适合的加密算法和实现方式,以减少计算资源的消耗。

3. 定期评估和更新:定期对加密系统进行评估,发现并修复可能存在的安全漏洞,并根据安全威胁的变化及时更新加密算法和密钥。

4. 教育和培训:提高用户对加密技术的认识和理解,加强安全意识教育,确保用户正确使用和管理加密设备和密码。

TTTZZZ18SU,TTTZZZ18SU 的实际用途可能涉及数据加密、身份验证、数字签名、网络通信等多个领域。它通过使用加密算法和密钥管理来保护敏感信息的安全。使用 TTTZZZ18SU,TTTZZZ18SU 也面临一些挑战,需要采取适当的措施来确保其安全性和可靠性。对于普通用户来说,了解 TTTZZZ18SU,TTTZZZ18SU 的基本原理和安全注意事项,可以更好地保护自己的个人信息和数据安全。对于企业和组织来说,选择合适的加密技术和解决方案,并建立健全的安全管理制度,是保障信息安全的重要举措。

未来,随着技术的不断发展,TTTZZZ18SU,TTTZZZ18SU 的实际用途可能会进一步扩展和深化。也需要不断加强对加密技术的研究和创新,以应对日益严峻的安全挑战。保护信息安全是一个持续的过程,需要各方共同努力,采用综合的安全策略来确保数据的保密性、完整性和可用性。